Для руководителя защита информации о клиентах является приоритетной задачей. Необходимо предпринять ключевые шаги для того, чтобы данные клиентов не подвергались цифровым угрозам и мошенническим действиям. Одним из наиболее эффективных способов защиты конфиденциальной информации является применение строгих мер защиты, включая передовое шифрование и мониторинг в режиме реального времени.

Определите основные риски для информационной инфраструктуры вашей компании. Понимание потенциальных рисков позволит вам принять точные меры по их снижению. Регулярно обновляйте протоколы безопасности, чтобы убедиться, что ваша система способна защитить от новейших кибератак.

Обучение сотрудников — еще один важный аспект. Убедитесь, что сотрудники полностью информированы о потенциальных угрозах и обладают знаниями, необходимыми для ответственного обращения с конфиденциальными данными. Утечки данных часто происходят из-за человеческой ошибки, поэтому важно снизить риск таких инцидентов.

Инвестируйте в специализированные инструменты и технологии для защиты записей клиентов от несанкционированного доступа. Установка надежных процессов аутентификации и регулярное тестирование системы на наличие уязвимостей могут значительно снизить вероятность утечки данных.

Создавая надежную систему защиты от угроз, вы гарантируете, что ваши клиенты будут уверены в безопасности своей личной и финансовой информации. Установите четкие протоколы работы с данными и убедитесь, что ваша организация постоянно развивается, чтобы противостоять новым формам киберпреступности.

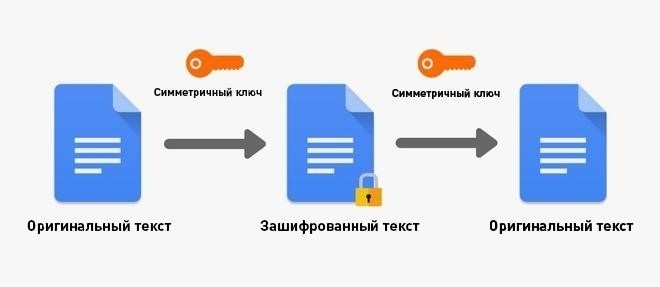

Внедрение надежных методов шифрования для защиты данных

Чтобы обеспечить безопасность бизнес-данных и минимизировать риски, связанные с кибератаками, необходимо внедрить надежные методы шифрования. Это защитит конфиденциальную информацию от несанкционированного доступа и манипуляций, обеспечив надежную защиту от распространенных угроз, включая кражу личных данных и мошенничество.

Основные методы шифрования для защиты информации

Наиболее эффективным способом защиты данных клиентов в вашей системе является сквозное шифрование. Шифрование данных как при хранении, так и при передаче устраняет риск несанкционированного доступа, даже если злоумышленник перехватит поток данных. AES (Advanced Encryption Standard) — это широко распространенный и очень надежный алгоритм шифрования, которому компании должны отдавать предпочтение. Кроме того, использование инфраструктуры открытых ключей (PKI) для управления ключами повышает безопасность, гарантируя, что только уполномоченный персонал сможет расшифровать конфиденциальные файлы.

Непрерывные меры безопасности

Одного шифрования недостаточно. Необходимо регулярно обновлять и контролировать систему, чтобы опережать развивающиеся киберриски. Компании должны часто проводить оценку уязвимостей и тестирование на проникновение, чтобы выявить слабые места. Кроме того, обучение сотрудников распознаванию попыток фишинга и других вредоносных действий необходимо для минимизации человеческих ошибок.

Наконец, всегда следите за тем, чтобы ваши методы шифрования были актуальными. С новыми достижениями в области технологий криптография быстро развивается. Внедрение новейших стандартов шифрования поможет вам опередить возникающие угрозы и обеспечить безопасность данных ваших клиентов от мошенничества и несанкционированного доступа.

Создание надежной системы контроля доступа для защиты конфиденциальной информации

Для защиты конфиденциальных данных компаниям необходимо внедрять строгие системы контроля доступа. Эти системы предназначены для ограничения несанкционированного доступа и снижения рисков, создаваемых злоумышленниками. Каждый сотрудник или сторонняя служба должны иметь четко определенные разрешения на доступ в зависимости от их роли в организации.

Ключевые принципы эффективного контроля доступа

В стратегиях контроля доступа приоритетным должен быть принцип наименьших привилегий, обеспечивающий доступ только к тем данным, которые необходимы для выполнения их задач. Это снижает риск нарушения или неправомерного использования информации. Кроме того, системы должны требовать многофакторной аутентификации (MFA) для всех пользователей, что добавляет дополнительный уровень безопасности. Например, сотрудника, получающего доступ к конфиденциальной базе данных, следует попросить подтвердить свою личность с помощью пароля, биометрического скана или одноразового кода.

Мониторинг и аудит доступа

Регулярный мониторинг и аудит необходимы для выявления потенциальных угроз и быстрого реагирования на них. Очень важно регистрировать все попытки доступа, как успешные, так и неуспешные. Это дает ценную информацию о потенциальных уязвимостях и помогает руководителям компаний упреждать возникающие киберриски. Анализируя эти журналы, компании могут обнаружить несанкционированный доступ и снизить риски до того, как они перерастут в серьезные проблемы.

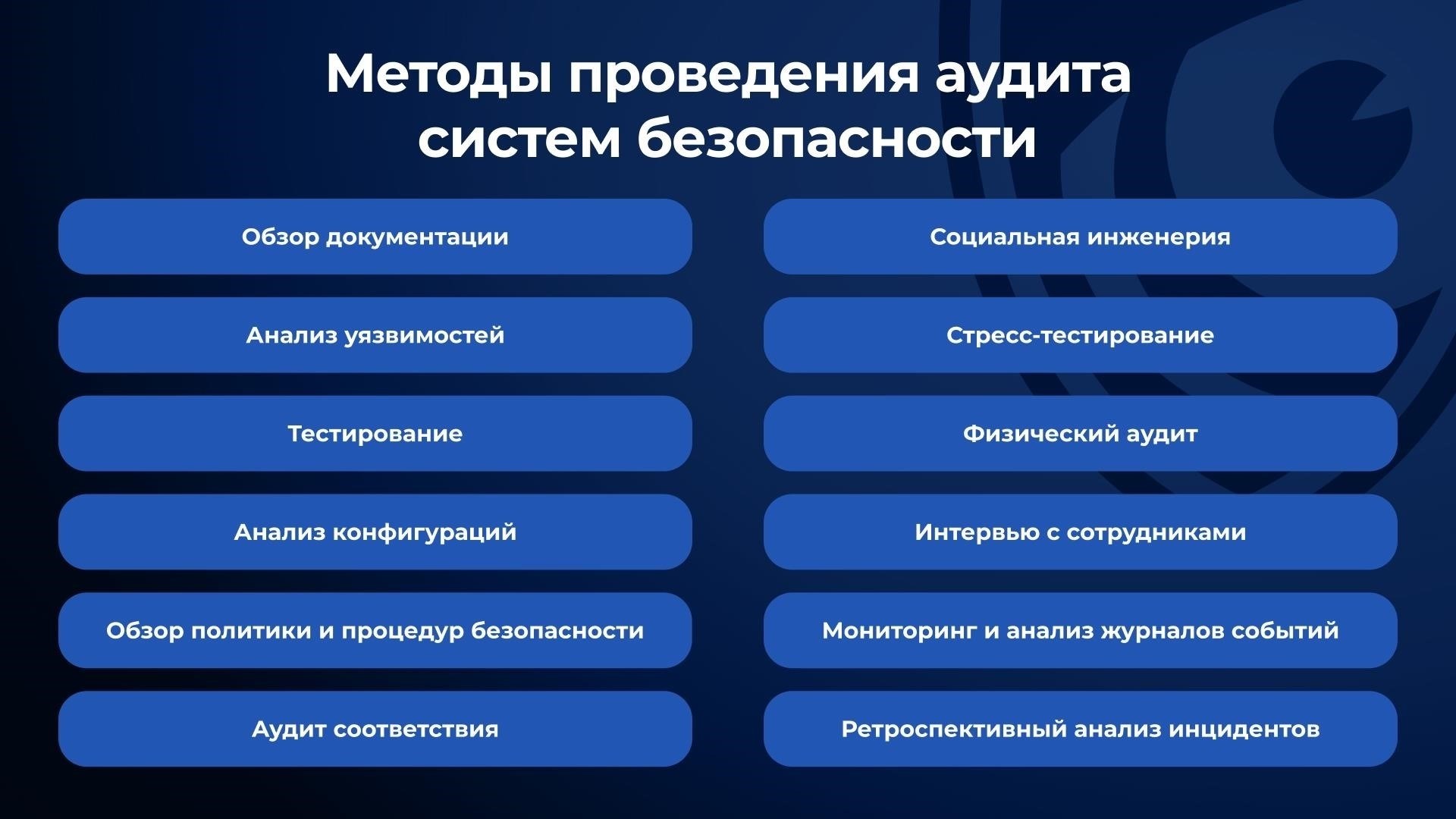

Регулярный аудит баз данных: Ключ к выявлению потенциальных уязвимостей

Регулярный аудит клиентских записей должен быть приоритетом для любого предприятия, стремящегося снизить риски в своей деятельности. Такие проверки помогают выявить слабые места в защите данных и обнаружить потенциальные бреши, которыми могут воспользоваться киберпреступники. Для руководителя очень важно проводить плановые проверки, чтобы отслеживать поток конфиденциальной информации, оценивать надежность протоколов шифрования и выявлять любые необычные действия, которые могут указывать на несанкционированный доступ.

Систематический анализ журналов доступа, системных разрешений и протоколов безопасности позволяет компаниям свести к минимуму возможность мошенничества и других злонамеренных действий. Аудит также позволяет компаниям опережать развивающиеся угрозы, обеспечивая готовность к устранению уязвимостей до того, как они будут использованы. Проактивный подход — это ключ к сохранению доверия клиентов и защите их ценных данных.

Использование специализированных инструментов для контроля целостности клиентской информации — еще один шаг, который необходимо предпринять. Эти инструменты помогают выявить такие нарушения, как попытки несанкционированного доступа или необычные запросы данных, которые могут свидетельствовать о потенциальных нарушениях безопасности. Регулярный пересмотр и обновление мер безопасности в свете новых данных поможет защитить ваши системы от любых возникающих угроз.

Обучение сотрудников для предотвращения внутренних угроз и человеческих ошибок

Обучение сотрудников распознаванию и реагированию на внутренние угрозы имеет решающее значение для минимизации рисков для бизнеса. Человеческая ошибка — одна из основных причин нарушения безопасности, поэтому крайне важно обучать сотрудников передовым методам защиты конфиденциальной информации клиентов.

- Регулярно проводите тренинги, посвященные важности защиты данных, подчеркивая последствия неосторожных действий и потенциальные последствия для бизнеса.

- Обеспечьте сотрудникам четкое понимание их роли в защите данных клиентов и систем компании. Это включает в себя распознавание попыток фишинга, использование надежных паролей и предотвращение несанкционированного доступа.

- Внедрите простые, но эффективные протоколы безопасности. Поощряйте сотрудников сообщать о любых подозрительных действиях и подчеркивайте их роль в выявлении и снижении потенциальных рисков.

- Дайте рекомендации по распознаванию тактики социальной инженерии и объясните важность проверки запросов перед передачей конфиденциальной информации.

- Предоставьте доступ к ресурсам, таким как справочник по кибербезопасности, в котором описаны общие угрозы, процедуры действий в чрезвычайных ситуациях и передовые методы работы с данными компании.

Сотрудники должны понимать, что их действия напрямую влияют на безопасность базы данных организации. Обучая персонал, компания может снизить риск подвергнуть информацию своих клиентов вредоносным атакам или внутренним взломам.

Использование многофакторной аутентификации для повышения безопасности данных клиентов

Внедрение многофакторной аутентификации (MFA) — ключевая мера для защиты клиентской информации и значительного снижения риска несанкционированного доступа. Этот метод требует от пользователей предоставления нескольких форм проверки, как правило, сочетания того, что они знают (пароль), того, что у них есть (смартфон или токен), и того, чем они являются (биометрические данные). Внедряя MFA, компании могут усилить защиту от кибератак и попыток мошенничества, минимизируя потенциальные угрозы.

Руководители должны уделять MFA первостепенное внимание как основному компоненту своей стратегии безопасности. Одного пароля уже недостаточно для защиты конфиденциальных данных, особенно в связи с участившимися случаями фишинга и атак методом «грубой силы». MFA добавляет дополнительный уровень защиты, гарантируя, что даже если учетные данные будут скомпрометированы, неавторизованные пользователи не смогут получить доступ к системе без второго или третьего фактора аутентификации.

По мере того как участились случаи нарушения безопасности, клиенты все больше беспокоятся о том, как компании управляют их данными. Внедряя MFA, компании могут продемонстрировать свою приверженность кибербезопасности и убедить клиентов в том, что их личная и финансовая информация надежно защищена от киберугроз и мошенничества.

Чтобы максимально повысить эффективность MFA, необходимо обеспечить правильное внедрение и обучение. Сотрудников следует просвещать о важности MFA и поощрять использование надежных уникальных паролей наряду с другими методами проверки. Такой подход не только обеспечивает безопасность данных клиентов, но и снижает вероятность утечек, которые могут нанести ущерб репутации компании и отношениям с клиентами.

Построение плана реагирования на киберинциденты и мошеннические действия

Четко разработанный план реагирования необходим для того, чтобы быстро и эффективно действовать в случае киберинцидента или мошеннических действий. Чтобы минимизировать риск и защитить информацию своих клиентов, предпримите следующие шаги для создания действенной стратегии:

1. Оцените потенциальные риски

Начните с выявления и оценки наиболее распространенных угроз, которые могут повлиять на ваш бизнес, таких как утечка данных, фишинговые атаки и попытки несанкционированного доступа. Убедитесь, что ваш план реагирования учитывает конкретные угрозы, актуальные для вашего сектора. Постоянно отслеживайте новые тенденции в киберпреступности, чтобы поддерживать план в актуальном состоянии.

2. Создайте команду и распределите роли

Ваш план реагирования должен включать специальную команду во главе с руководителем или сотрудником по кибербезопасности, который будет отвечать за координацию ответных мер. Назначьте четкие роли, например:

- Координатор реагирования на инциденты

- Судебный следователь

- Менеджер по связям с клиентами

- Юридический консультант

Каждый член команды должен понимать свою роль и быть готовым к быстрым действиям в случае инцидента.

3. Примите меры по немедленному сдерживанию

При возникновении инцидента первым делом необходимо локализовать угрозу, чтобы предотвратить дальнейший ущерб. Отключите пострадавшие системы, изолируйте скомпрометированные данные и ограничьте доступ к конфиденциальной информации. Наличие заранее определенных процедур изоляции позволит вашей команде действовать быстро и минимизировать возможные потери.

4. Общайтесь с клиентами и заинтересованными сторонами

Прозрачность имеет решающее значение. Клиенты должны быть проинформированы об утечке информации или мошеннических действиях как можно скорее. Предоставьте им четкие шаги по урегулированию ситуации и любые действия, которые они должны предпринять. Держите их в курсе всего процесса, чтобы сохранить доверие.

5. Работайте с внешними экспертами

В случае сложных инцидентов обратитесь за помощью к внешним экспертам по кибербезопасности. Они помогут выявить уязвимые места, проанализировать атаку и дать рекомендации по укреплению ваших систем для предотвращения будущих взломов.

6. Пересмотрите и усовершенствуйте политику кибербезопасности

После решения непосредственной проблемы пересмотрите свои протоколы безопасности, чтобы выявить слабые места и внедрить улучшения. Обновите свои политики, чтобы обеспечить более надежную защиту и снизить риск будущих атак. Это включает в себя повышение уровня подготовки персонала, усиление методов аутентификации и совершенствование стандартов шифрования.

7. Документирование и анализ инцидента

Сохраните подробный отчет об инциденте, включая информацию о том, как он произошел, какие действия были предприняты и какие уроки были извлечены. Используйте эту информацию для уточнения стратегии реагирования и поделитесь своими соображениями с командой, чтобы предотвратить подобные инциденты в будущем.

Подготовив надежный план реагирования, вы сможете эффективно противостоять угрозам и смягчить последствия кибер-инцидентов для вашего бизнеса и клиентов.